DHCP Snooping na Mitigação de Servidores Falsos

Todo processo automatizado que emprega tecnologias dinâmicas nas redes de computadores traz vários benefícios que simplificam o cotidiano do profissional de networking, no entanto muitas pessoas esquecem que essas facilidades também têm algumas desvantagens de (i) desempenhoe (ii) segurança

A desvantagem do ponto de vista de desempenho é decorrente da necessidade de troca de mensagens adicionais entre os dispositivos para que uma determinada tarefa seja realizada"automaticamente" sem a intervenção do administrador, o que implica em mais tráfego na rede e maior demanda de processamento nos dispositivos.

Quanto à segurança, ocorre que qualquer processo de configuração dinâmica tende a ser padronizado e, portanto, é de domínio público. Dessa forma qualquer pessoa disposta a estudar a lógica envolvida no processo dinâmico pode encontrar vulnerabilidades técnicas, uma vez que boa parte dessas tecnologias opera com base no princípio da confiança.

Um bom exemplo de tecnologia dinâmica que facilita bastante a tarefa de configuração de máquinas na rede e que opera com base na confiança é o DHCP, acrônimo de Dynamic Host ConfigurationProtocol. Um servidor DHCP é instalado na rede e configurado para fornecer informações de endereçamento aos clientes, tais como: IP, Máscara, Gateway e DNS. Ou seja, não há necessidadede configuração manual (estática) em cada uma das máquinas, o que é inviável num ambiente de grande porte porque consome tempo e abre margem para erros humanos na configuração recorrente!

Quando uma máquina configurada com endereço dinâmico é inicializada, então temos a seguinte sucessão de eventos:

- O cliente envia um broadcast para toda a rede na busca por servidores locais que possam atender à requisição através de uma mensagem DHCPDISCOVER;

- Quando algum servidor que esteja executando o serviço DHCP receber essa mensagem, ele responde com uma nova mensagem unicast ao solicitante (DHCPOFFER) com a oferta dos parâmetros de configuração;

- O cliente aceita essa oferta e envia uma mensagem de requisição (DHCPREQUEST) dos parâmetros definitivos;

- O servidor confirma (DHCPACK) e envia os parâmetros para que o cliente possam configurar seus endereços de rede.

Esse processo é automático e fica evidente que não oferece muita segurança. Nada impede um usuário mal intencionado de carregar um serviço DHCP em sua máquina fazendo com que ela responda às requisições DHCP dos novos clientes. Ao fazê-lo, surge um servidor intruso (rogue server) na rede! Esse é um tipo de ataque MUITO simples de ser executado e que tem um potencialdesastroso em qualquer rede!

Outro detalhe importante é que atualmente esse tipo de ataque ficou muito comum de ser"executado" involuntariamente por um usuário menos experiente que negligentemente conecta um desses roteadores wireless residenciais no ambiente corporativo para compartilhar a Internet comseus dispositivos móveis. Acontece que esses roteadores residenciais normalmente estão com o serviço DHCP habilitado para tornar o equipamento plug-and-play para os usuários domésticos.Esse roteador residencial pode ser facilmente carregado e entrar despercebidamente na empresa, bastanto o usuário conectá-lo na rede para instaurar o CAOS!

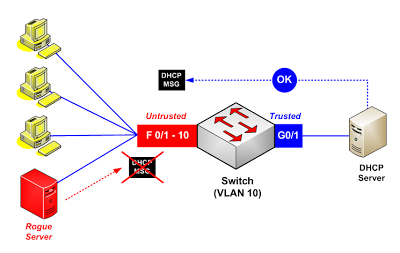

Pois bem, felizmente esse tipo de "ataque" (ou negligência) pode ser facilmente mitigado nos switches Catalyst da Cisco através de um recurso denominado DHCP Snooping. Através desserecurso o engenheiro/administrador da rede configura a porta em que o servidor legítimo está conectado como sendo confiável e todas as demais passam a não ser confiáveis. Assim qualquer mensagem DHCP que chegar nas portas não confiáveis serão descartadas e a porta em questão será bloqueada - problema resolvido! Simples, funcional e muito útil em QUALQUER empresa!

Para exemplificar o processo de configuração, vamos trabalhar com um cenário bem simplista que pode ser observado na figura abaixo.

O processo de configuração é simples e direto:

01. Switch(config)# ip dhcp snooping

02. Switch(config)# ip dhcp snooping vlan 10

03. Switch(config)# interface range f0/1 - 10

04. Switch(config-if-range)# ip dhcp snooping limit rate 5

05. Switch(config-if-range)# interface g0/1

06. Switch(config-if)# ip dhcp snooping trust

07. Switch(config-if)# end

08. Switch# show ip dhcp snooping

Pronto! Somente essas linhas de configuração são suficientes para proteger a rede contra um tipo de ataque bastante nocivo. Na linha 01 estamos ativando o recurso no switch e na linha 2 estamoshabilitando a proteção na VLAN 10. Nas linhas 03 e 04 estamos impondo um limite de requisiçõesDHCP que as portas não confiáveis podem receber em pacotes por segundo (pps). Por padrão todas as interfaces de um switch são classificadas como não confiáveis (untrusted) e por isso nas linhas 05 e 06 configuramos a porta em que o servidor legítimo está conectado como sendo confiável. Vocês podem utilizar o comando show da linha 08 para visualizar as portas configuradas com DHCP Snooping.

Fonte: http://labcisco.blogspot.com.br/2013/01/dhcp-snooping-na-mitigacao-de.html